Os aplicativos, por mais simples e inocentes que você acha que é e instala no seu celular podem ser portas abertas para que invasores roubem dados de forma sutil. Para criar essas portas, cibercrimosos possuem verdadeiras redes de desenvolvedores que replicam aplicativos populares para enganar usuários que não.

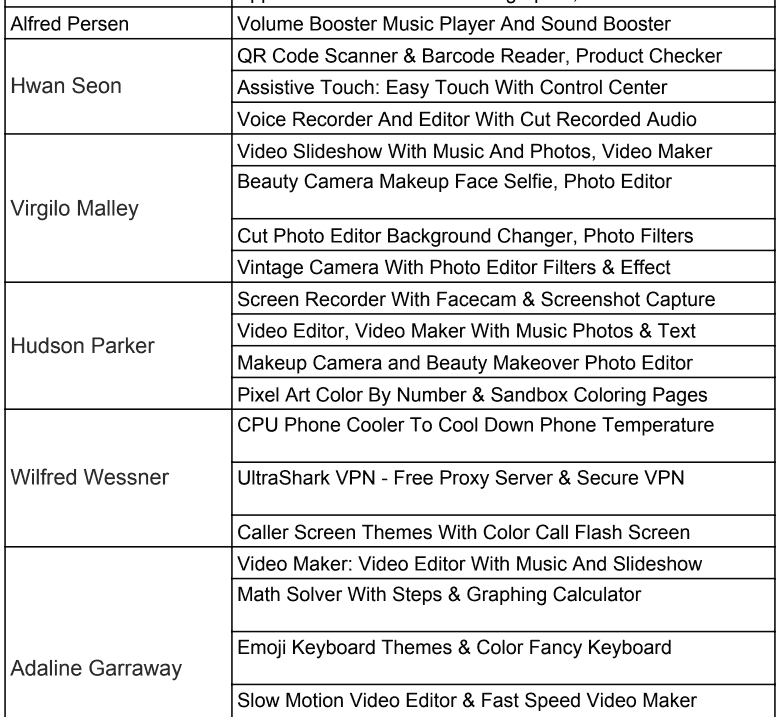

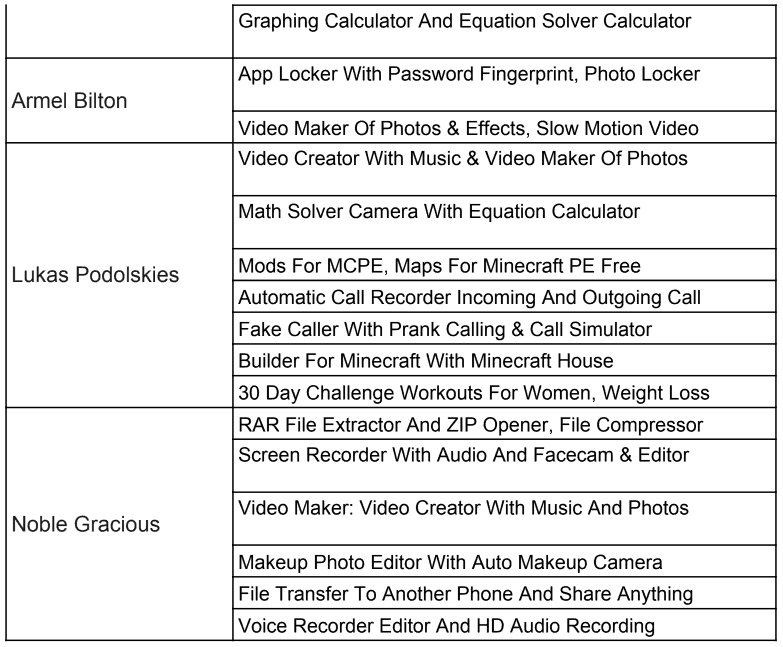

Segundo o CyberNews, uma rede de 27 desenvolvedores na Play Store possui 101 aplicativos suspeitos que, no total, já foram baixados 68 milhões de vezes.

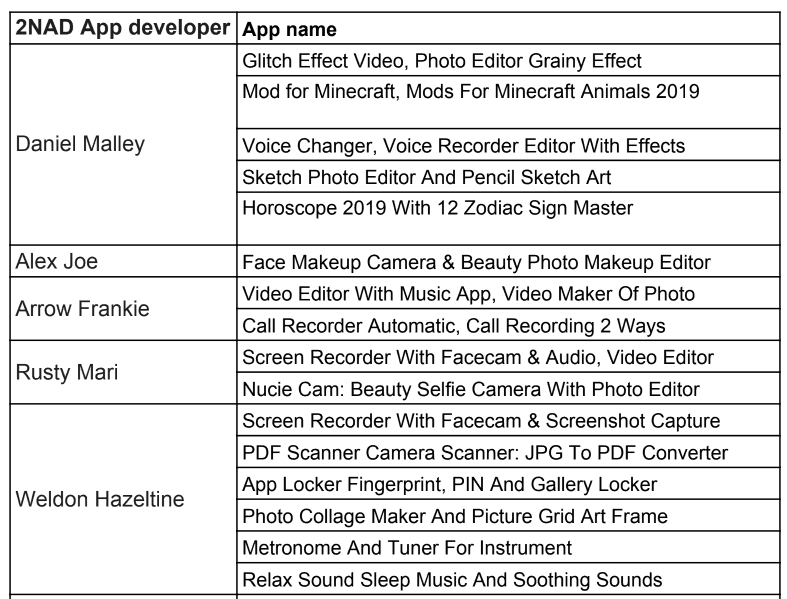

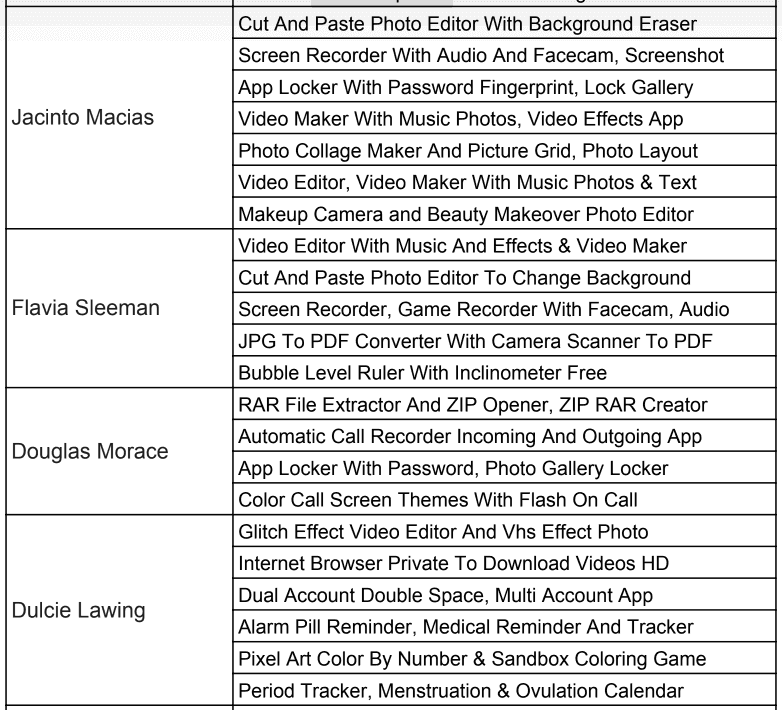

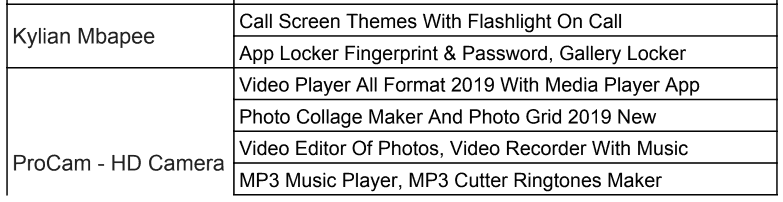

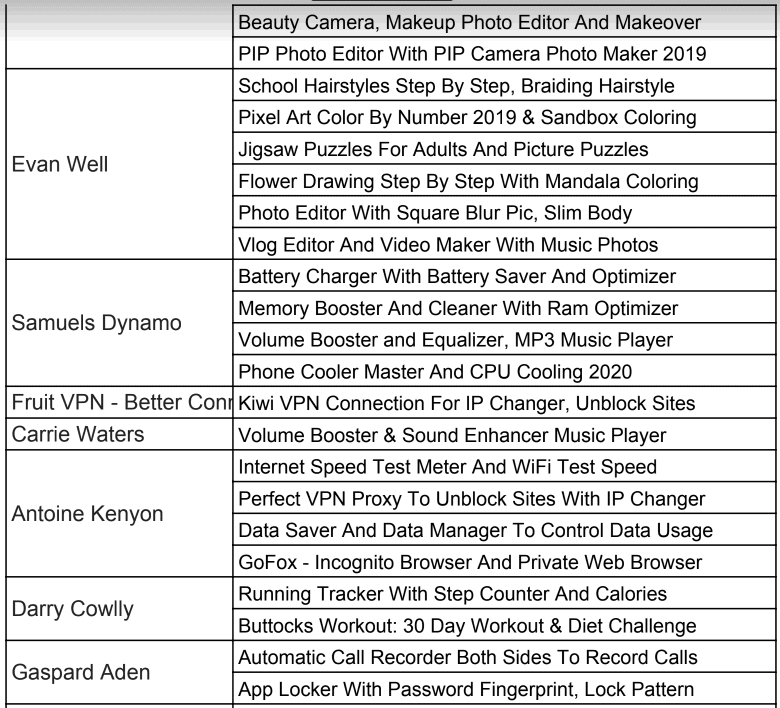

Confira a lista com os 27 desenvolvedores e seus respectivos aplicativos – os quais devem excluídos imediatamente do seu celular, caso os tenham:

Quais são os argumentos do porque devem ser excluídos?

- Eles exigem uma quantidade enorme de permissões;

- Todos os desenvolvedores da rede têm a mesma Política de Privacidade,

- O site associado a todos os aplicativos tem um “site” incompleto similar do Firebase. Todos eles têm a mesma estrutura de link – URL;

- Dentro dessa rede, os APKs são duplicatas óbvias;

- Alguns APKs foram claramente roubados de outros desenvolvedores de aplicativos mais populares;

- Você identifica facilmente as duplicatas quando compara os aplicativos roubados lado a lado;

- Cada desenvolvedor tem um nome de duas partes – aparentemente um nome e sobrenome. Além disso, alguns dos nomes dos desenvolvedores são obviamente falsos. Um dos exemplos, os desenvolvedores Lukas Podolskies e Kylian Mbapee, quase homônimos aos jogadores de futebol Kylian Mbappé e Lukas Podolski.

- Aplicativo gravador de chamadas: deseja permissão para acessar a câmera (para imagens e vídeos);

- Aplicativo calculadora: solicita permissão para acessar a câmera;

- Aplicativo de conta dupla: solicita permissão para acessar seu GPS, câmera, microfone, sensores corporais e calendário;

- Aplicativo editor de fotos: pede para gravar áudio;

- Aplicativo impulsionador de memória: solicita a sua localização exata.

Mas o que esses aplicativos fazem?

Esses aplicativos possuem serviços de má qualidade e servem apenas para roubar dados. A partir do momento que o usuário cedem as permissões requeridas, ransomwares são instalados em seus dispositivos e os invasores a partir de então começam a agir. Uma vez que dados pessoais são roubados, eles provavelmente serão comercializados ou utilizados para práticas ilegais, de acordo com Olhar Digital.

Achou útil essa informação? Compartilhe com seus amigos! xD

Deixe-nos a sua opinião aqui nos comentários.