A criptografia quântica, que promete segurança total, está enfrentando dificuldades na prática, revelando a complexidade além da teoria. Recentemente, Peng Ye e seus colegas da Universidade de Ciência e Tecnologia da China descobriram as primeiras brechas de segurança nos equipamentos de distribuição de chaves quânticas (QKD).

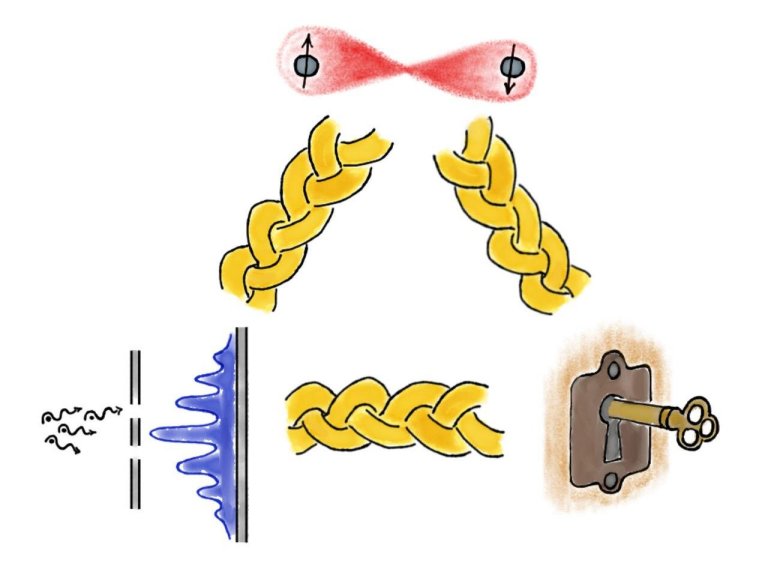

A QKD utiliza as propriedades quânticas da luz para gerar chaves aleatórias seguras, utilizadas na criptografia e descriptografia de dados. No entanto, os pesquisadores identificaram duas vulnerabilidades de segurança nos dispositivos: uma no aparelho receptor e outra no aparelho modulador do transmissor QKD. Essas vulnerabilidades foram exploradas com sucesso em ataques de hackeamento quântico.

Os ataques demonstraram que, quando as vulnerabilidades não são adequadamente protegidas, um invasor pode aproveitá-las para obter informações completas da chave, comprometendo a segurança do sistema. Essas vulnerabilidades não estão relacionadas à teoria da criptografia quântica em si, mas sim à implementação e qualidade dos equipamentos utilizados.

Embora a QKD teoricamente permita a geração de chaves seguras entre usuários, as características não ideais dos aparelhos podem desviar-se das suposições teóricas, tornando-os suscetíveis a ataques de espionagem. Isso evidencia a importância de conduzir análises abrangentes e aprofundadas de segurança, além de projetar sistemas práticos mais robustos e seguros para avançar na aplicação prática da QKD.

As vulnerabilidades identificadas estão relacionadas aos componentes de niobato de lítio disponíveis comercialmente, que estão sendo utilizados nos primeiros aparelhos comerciais de criptografia quântica. A primeira vulnerabilidade foi encontrada na região de transição de avalanche do aparelho de detecção, onde um feixe de laser de apenas 3 nanoWatts (nW) é suficiente para explorá-la. Essa região é responsável pelo “efeito avalanche”, que parte de um único fóton para criar uma cascata de fótons, proporcionando uma conexão óptica eficiente.

A segunda vulnerabilidade foi descoberta no transmissor. A equipe conseguiu realizar o ataque usando um transmissor adaptado para sistemas QKD independentes do dispositivo de medição. Ao medir simultaneamente todos os estados quânticos transmitidos pelo remetente e induzir a fotorrefração no modulador de niobato de lítio por meio de um feixe de irradiação injetado, o invasor consegue ocultar efetivamente as perturbações causadas no sistema quântico por suas ações de medição. Os experimentos de ataque demonstraram a possibilidade real de o invasor obter quase todas as chaves criptográficas.

Para solucionar esses problemas, propõe-se um esquema de defesa de atenuação variável, que inclui o desenvolvimento de um gerador de número aleatório quântico independente de detecção e a elaboração de protocolos aprimorados de correção de erros para eliminar vieses de codificação.

Achou útil essa informação? Compartilhe com seus amigos!

Deixe-nos a sua opinião aqui nos comentários.